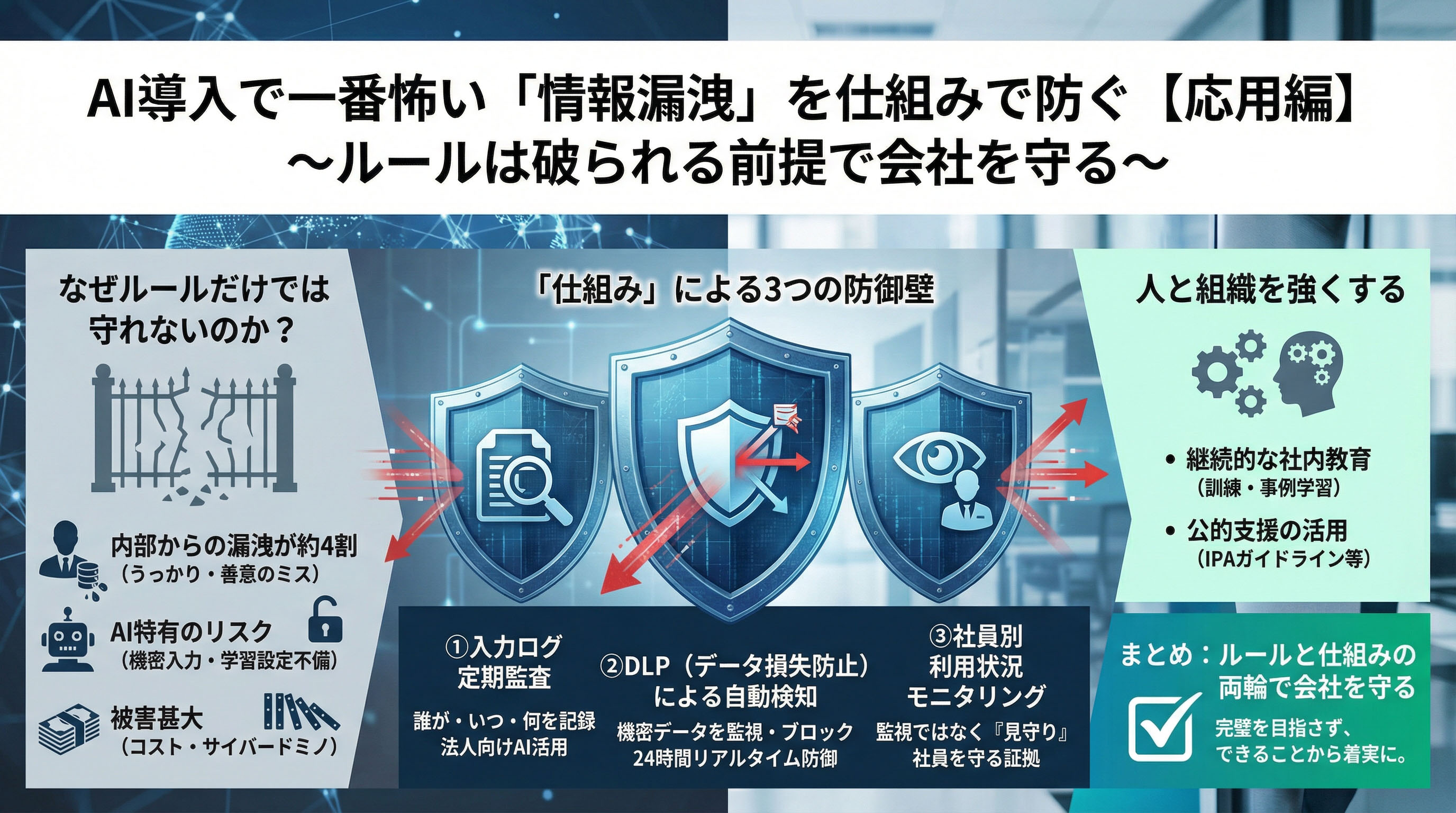

AI導入で一番怖い「情報漏洩」を仕組みで防ぐ。ルールは破られる前提で守る方法【応用編:社長の仕事をAI・DXで軽くする01】

「うちはルールを作った。でも、それを全員がきちんと守っているかと聞かれると……正直、自信がない」

AI導入を進める中小企業の社長からよく聞く、本音の声です。

基礎編でセキュリティルールを作りました。

しかしルールは「破られる」前提で考えなければ、いざというときに会社を守れません。

今回は、その「仕組み」による防御について深掘りしていきます。

※応用編では攻めの打ち手をメインに構成予定ですが、今回は攻める前の前提知識としてセキュリティを話題に取り挙げます。

目次

なぜルールだけでは会社を守れないのか

基礎編でセキュリティルールを策定された社長もいらっしゃるでしょう。「これで一安心」と思いたい気持ちは痛いほどわかります。しかし、残念ながらルールだけでは会社を完全に守ることはできません。なぜでしょうか?

情報漏洩の約4割は「内部」から発生している

IPA(独立行政法人情報処理推進機構)の調査によると、情報漏洩の発生ルートとして「現職従業員のルール不徹底」や「具体的な動機をもった漏洩」が上位を占めています。外部からのサイバー攻撃だけでなく、内部からの漏洩リスクにも同時に備えなければならないのが現実です。

「うちの社員に限ってそんなことはしない」と思われるかも知れません。しかし、悪意がなくても情報は漏洩します。むしろ、悪意のない漏洩のほうが多いというのが実態でしょう。USBメモリの紛失、メールの誤送信、私物端末での業務利用……。どれも「うっかり」から始まっています。

「今回だけ」が情報漏洩の入り口になる

御社でこんな場面を見かけたことはありませんか?

取引先から急ぎの依頼が入った。手元にある顧客リストをすぐに確認したいが、会社のパソコンは目の前にない。「今回だけ」と自分のスマホでクラウドにアクセスし、そのままメールで資料を送ってしまった――。

これは典型的な「ルールを知っているのに守れなかった」パターン。悪気はまったくありません。むしろ、取引先のために迅速に対応しようという善意から生まれた行動です。しかし、この「今回だけ」が情報漏洩の入り口になるのです。

人間は忙しくなると判断力が鈍ります。疲労が蓄積すると注意力も散漫になるもの。「ルールを作ったから大丈夫」ではなく、「ルールを破ってしまったときにも被害を最小化できる仕組み」を構築することが重要です。だからこそ、ルールを補完する「仕組み」が必要になります。

情報漏洩が起きたら、会社はどうなるのか

「情報漏洩は怖い」と漠然と感じている社長は多いもの。しかし、具体的にどれほどの被害が発生するのか、数字で把握している方は少ないのではないでしょうか。ここでは、情報漏洩が発生した場合に企業が負担するコストの実態を見ていきましょう。

フォレンジック費用だけで数百万円から数千万円

情報漏洩が発生した場合、企業が負担するコストは損害賠償だけではありません。まず必要になるのが原因調査のためのフォレンジック費用。専門業者に依頼してサーバーやパソコンのログを解析し、どこから情報が漏れたのか、どの範囲まで被害が及んでいるのかを特定する作業です。

この費用だけで、規模によっては数百万円から数千万円に及ぶこともあります。「漏洩したかも知れない」という段階でも、原因究明のために相当な費用が発生するのです。

さらに、システムの復旧費用、顧客への通知費用、コールセンター設置費用、弁護士費用、広報対応費用……。一つの情報漏洩事故が、雪だるま式にコストを膨らませていきます。

過去の判例から見る被害額の実態

過去の判例を見ると、情報漏洩の被害額の深刻さがよくわかります。

ベネッセコーポレーションの情報漏洩事件では、グループ企業の従業員による顧客情報の持ち出しおよび名簿業者への転売により、会員である子どもや保護者の氏名・住所・電話番号などの個人情報が漏洩しました。流出した顧客情報は最大で3,504万件にも及ぶとされています。この事件の対応としてベネッセコーポレーションは、情報漏洩の対象となった会員に500円分の金券を送付することになり、同社の損害額は200億円以上にも及ぶといわれています。

Yahoo! BBの情報漏洩事件では、外部からの不正アクセスにより約1,100万件の会員情報が漏洩しました。この事件の対応として運営元であるソフトバンクBBは、会員全員に500円分の金券を送付することになり、同社が公表した被害総額は100億円を超えています。金券の送付だけでは納得できない会員から損害賠償請求訴訟が提起され、裁判所は1人あたり6,000円(慰謝料5,000円、弁護士費用1,000円)の支払いを命じました。

「大企業の話だから、うちには関係ない」と思われるかも知れません。しかし、顧客数が少なくても、1件あたりの賠償額が高額になるケースもあります。医療情報や金融情報など、センシティブな情報を扱う企業は特に注意が必要です。

サイバードミノ:中小企業への攻撃が取引先に波及する

経済産業省の調査によれば、サイバー攻撃を受けた中小企業のうち約7割が「取引先にも影響が及んだ」と回答しています。いわゆる「サイバードミノ」と呼ばれる現象です。

攻撃者は、セキュリティ対策が手薄な中小企業を「踏み台」にして、大企業への攻撃を仕掛けることがあります。自社が被害を受けるだけでなく、取引先への攻撃に加担してしまう可能性があるのです。

「御社のシステムから攻撃されました」という連絡が取引先から来たらどうでしょう。信頼関係は一瞬で崩れます。長年かけて築いてきた取引関係が、一度の情報漏洩で終わってしまうこともあり得ます。情報漏洩対策は、自社を守るためだけでなく、取引先を守るためでもあるのです。

AI時代に特有の情報漏洩リスクを理解する

AI、特に生成AIの業務活用が急速に広がる中で、従来とは異なる新たな情報漏洩リスクが顕在化しています。生成AIは非常に便利なツールですが、その便利さゆえのリスクを理解しておく必要があります。

サムスン電子の事例:社内機密がAI経由で流出

ChatGPTなどの生成AIは、質問に対して的確な回答を返してくれる便利なツール。しかし、その便利さゆえに、つい機密情報を入力してしまうリスクがあることを忘れてはなりません。生成AIに入力されたデータは基本的にクラウド上で保管され、AIの学習に利用される可能性があります。

この問題が世界的に注目されるきっかけとなったのが、韓国サムスン電子の事例です。同社のエンジニアが社内機密のソースコードを生成AIに入力してデバッグを依頼しました。また別のエンジニアは、社内会議の録音データをChatGPTに入力して議事録を作成しようとしました。

その結果、機密情報がAI経由で外部に流出する可能性が生じ、同社は従業員によるAI搭載チャットボットの使用を制限する措置を取りました。「AIに聞けば解決する」という便利さが、思わぬ情報漏洩を招いた典型例です。

プロンプトインジェクション攻撃とは何か

もう一つ理解しておきたいのが「プロンプトインジェクション攻撃」という手法です。これは、悪意のある指示をAIに与えることで、本来アクセスできない情報を引き出そうとするサイバー攻撃の一種。

たとえば、AIチャットボットを導入している企業のシステムに対して、巧妙に作られた質問文を送り込むことで、AIが保持している内部情報を引き出そうとする攻撃があります。AI活用を進めるなら、こうしたAI特有のセキュリティリスクについても対策を講じることが求められるでしょう。

AIの学習設定を確認していますか?

生成AIサービスには「オプトアウト」と呼ばれる設定があります。この設定をすると、入力したデータがAIの学習に使われなくなります。たとえば、ChatGPT APIや法人向けのプランでは、デフォルトで学習しない設定になっているので比較的安心です。

しかし、無料版やChatGPT Plus(有料版)では、設定画面から「すべての人のためにモデルを改善する」をオフにしないと、入力情報を学習されてしまいます。そのため、企業で導入する際には、IT部門などが事前にポリシーを確認・設定し、従業員が誤って設定を変更しないようにすることが大切です。

ただし、オプトアウトによって回答の最適化ができなくなるほか、過去の会話内容を確認できなくなる点には注意が必要でしょう。

仕組みで守る:入力ログの定期監査

ここからは具体的な「仕組み」による防御策を解説していきます。まずは入力ログの定期監査について見ていきましょう。

記録すべき5つの項目

生成AIを業務で利用する場合、以下の情報をログとして記録することを検討してください。

1つ目は「利用者(誰が)」。誰がAIを使ったのかを特定できるようにしておくことで、問題が起きたときの原因究明が容易になります。

2つ目は「利用日時(いつ)」。いつ利用されたかがわかれば、不正アクセスがあった時間帯との照合も可能になります。

3つ目は「入力内容(何を入力したか)」。どのような情報がAIに入力されたのかを記録しておくことで、機密情報の入力がなかったかを後から確認できます。

4つ目は「出力内容(AIが何を回答したか)」。AIがどのような回答を返したのかも記録しておくと、不適切な出力がなかったかの検証に役立ちます。

5つ目は「利用目的(どの業務で使ったか)」。業務目的以外の私的利用がないかをチェックするための項目です。

法人向けAIサービスを選ぶメリット

ログを取るだけでは意味がありません。定期的に監査を行い、問題がないかチェックすることが重要です。理想的には週次での確認が望ましいですが、リソースに限りがある中小企業であれば月次での監査から始めてもよいでしょう。

「ログ管理なんて大企業の話でしょう?」と思われる社長もいらっしゃるかも知れません。しかし、社内で利用するAIツールを特定の法人向けサービスに限定するという方法なら、中小企業でも実践可能です。

ChatGPT EnterpriseやMicrosoft 365 Copilotなど、法人向けプランでは管理者向けの利用状況レポート機能が備わっています。これらのサービスを利用すれば、専門知識がなくても利用状況を把握できるようになります。初期投資はかかりますが、情報漏洩のリスクと比較すれば十分に見合う投資ではないでしょうか。

仕組みで守る:DLPによる機密情報の自動検知

次に紹介するのは、機密情報を自動で検知し、アラートを出す仕組みです。これを実現するのがDLP(Data Loss Prevention)という技術。日本語では「データ損失防止」と訳されます。

DLPが従来の対策と決定的に異なる点

従来の情報漏洩対策が「人」を監視するのに対し、DLPは「データそのもの」を監視するという点が大きな違いです。

たとえば、従来のアクセス制御では「この人は機密フォルダにアクセスできる」「この人はアクセスできない」という形で、人を基準に権限を設定していました。しかしDLPでは、「このデータは社外に持ち出せない」「このファイルはメール添付できない」という形で、データを基準にルールを設定します。

IDとパスワードで正しくログインした正規ユーザーであっても、機密データを外部に送信しようとしたり、USBメモリにコピーしようとしたりすると、自動的にその操作をブロックします。人の行動を完全に監視することは難しいですが、データの動きを追跡することは技術的に可能なのです。

キーワードマッチングとフィンガープリント

DLPは「キーワードマッチング」と「フィンガープリント」という二つの方法で機密情報を判別します。

キーワードマッチングは、特定のキーワードやパターンを含むファイルを検知する方法。たとえば、「社外秘」「極秘」「顧客リスト」といったキーワードを含むファイルを機密情報として扱うよう設定できます。クレジットカード番号やマイナンバーなど、特定のパターンを持つ数字列を検知することも可能です。

フィンガープリントは、文書の構造や特徴を登録しておくことで、類似性から機密データかどうかを判定する方法。ファイル名を変えたり、内容を一部改ざんしたりしても、元の文書と類似していれば検知できます。巧妙な持ち出しを試みても、「指紋」で見破られるというわけです。

24時間リアルタイム監視の効果

従来の対策では情報が漏洩した「後」にしか気づけませんでした。ログを確認して「あ、先週この人が大量のデータをダウンロードしていた」と判明しても、すでに手遅れというケースがほとんど。

DLPは24時間リアルタイムでデータを監視。不正な操作が行われようとした瞬間にアラートを出し、その操作自体をブロックします。「事後対応」から「事前防御」への転換を可能にする技術といえるでしょう。

中小企業向けのDLPソリューションも増えてきています。クラウド型のサービスであれば、サーバーの設置も不要で、比較的低コストで導入可能です。

仕組みで守る:社員別の利用状況モニタリング

三つ目の仕組みは、社員別の利用状況を把握するモニタリングです。

監視ではなく「見守り」という考え方

「監視」という言葉に抵抗を感じる社長もいらっしゃるでしょう。「社員を信用していないのか」と反発を受けそうで、なかなか言い出しにくいテーマかも知れません。

しかしこれは社員を疑うためではなく、万が一問題が起きたときに原因を特定し、被害を最小限に抑えるために必要な措置です。むしろ、問題が起きたときに「誰がやったかわからない」という状態のほうが、社員全員に疑いの目が向けられることになり、組織の雰囲気を悪化させてしまいます。

「監視」ではなく「見守り」と捉え直してみてはいかがでしょうか。子どもの見守りGPSと同じように、何かあったときに守るためのものだと考えれば、少し印象が変わるかも知れません。

導入時の社員への説明ポイント

モニタリングを導入する際に重要なのは、社員への説明と同意。「会社を守るため、そして社員自身を守るために、利用状況を記録している」という目的を明確に伝えましょう。

特に伝えたいのは、「問題が起きたときに『自分はルールを守っていた』と証明できる仕組みでもある」という点。社員にとってもメリットがあるという説明は、受け入れられやすいでしょう。

また、記録したデータをどのように管理するのか、誰がアクセスできるのかといったルールも明確にしておくことが大切です。プライバシーへの配慮を示すことで、社員の理解も得やすくなります。

セキュリティの社内教育を成功させる進め方

仕組みによる防御と並んで重要なのが、社員一人ひとりのセキュリティ意識を高める教育です。どれだけ優れた技術を導入しても、使う人の意識が低ければ意味がありません。

入社時に一度説明して終わりでは意味がない

よくある失敗パターンが、「入社時に一度説明して終わり」という教育。これでは時間の経過とともに内容を忘れ、意識も薄れていきます。御社ではいかがでしょうか?

IPAの調査でも、「新たな脅威や攻撃の手口を知り対策を社内共有する仕組み」を持つ企業は37.9%にとどまっています。つまり、6割以上の企業が継続的な教育体制を持っていないということ。ここに差別化のチャンスがあります。

サイバー攻撃の手口は日々進化しています。数年前の知識では、最新の攻撃を見抜けません。定期的なアップデートが欠かせないのです。

標的型攻撃メール訓練の驚くべき効果

効果的なのが「標的型攻撃メール訓練」。実際に訓練用の偽メールを社員に送信し、どれだけの人が引っかかるかをテストする方法です。

東京都が実施している中小企業向け啓発事業の報告によると、ある企業では「ITに長けている社員が多く、セキュリティ意識も高いと思っていた会社でも、4割の社員が訓練メールに引っかかった」という事例があります。

「自分は大丈夫」という過信を打ち砕き、危機感を持ってもらう効果は絶大です! 訓練後には「どこを見れば不審なメールだと気づけたか」を解説することで、実践的な知識が身につきます。

教育を継続するための工夫

教育を継続するためには、いくつかの工夫が必要です。

まず、短時間で完結する形式にすること。長時間の研修は業務を圧迫しますし、集中力も続きません。10分程度の動画を月1回視聴してもらうなど、負担の少ない形式を検討しましょう。

次に、身近な事例を使うこと。「どこかの大企業が被害に遭った」という話より、「同業他社がこんな被害に遭った」という話のほうが、ずっと印象に残ります。自分ごととして捉えてもらうことが大切です。

そして、トップ自らが関与すること。社長が「セキュリティは重要だ」と発信することで、組織全体の意識が変わります。朝礼で一言触れるだけでも、効果は違ってくるでしょう。

ニュースになったセキュリティ事故から学ぶ

他社の事故から学ぶことは多いもの。最近ニュースになった事例を紹介します。

大手出版社へのランサムウェア攻撃(2024年)

2024年、大手出版社がランサムウェア攻撃を受け、25万件以上の個人情報、取引先との契約書、社内文書などが流出しました。犯行グループはダークウェブ上に流出データを公開し、企業は大きなダメージを受けることになりました。

この事例で注目すべきは、大企業への攻撃の足がかりとして、セキュリティが比較的脆弱な取引先(中小企業)が狙われるケースが増えているという点。自社が直接狙われなくても、取引先経由で被害に巻き込まれる可能性があるのです。

医療センターの電子カルテ停止事件

医療センターへのランサムウェア攻撃では、電子カルテシステムが停止し、診療に大きな支障をきたしました。被害が拡大した原因の一つが認証情報(パスワード)の使い回し。サーバー、OS、端末のいずれにおいても共通のパスワードを使用していたため、一カ所が破られると全体に被害が広がってしまったのです。

復旧費で数億円、診療制限による逸失利益を含めると10数億円以上の被害が見込まれています。「パスワードの使い回しは危険」というのは基本中の基本ですが、それでも発生してしまう。基本の徹底がいかに難しいかを示す事例です。

生成AIサービスの脆弱性事例

2024年3月、生成AIサービス「リートン」において、ユーザーが入力したプロンプトや登録情報が第三者に閲覧可能な状態になっていたことが明らかになりました。これはサービス提供側のセキュリティ対策の不備が原因です。

どれだけ自社でルールを作っても、利用しているサービス自体に脆弱性があれば情報は漏洩します。外部サービスを選定する際には、そのサービスがどのようなセキュリティ体制を持っているのかを確認することが重要でしょう。SOC2認証やISO27001認証を取得しているかどうかも、一つの判断基準になります。

中小企業の取り組み実例

「大企業の話ばかりで、中小企業には参考にならない」と感じている社長もいらっしゃるかも知れません。ここでは、中小企業の成功事例を紹介します。

ISMS認証取得で取引が2.4倍に

IPAの調査によると、ISMS認証を取得している企業の73.9%が「取引につながった」と回答しています。未取得企業の30.3%と比較すると約2.4倍の差があります。

ISMS(Information Security Management System:情報セキュリティマネジメントシステム)認証とは、情報セキュリティに関する国際規格ISO27001に基づく認証制度。この認証を取得していることは、一定水準以上のセキュリティ対策を行っている証明になります。

セキュリティ対策への投資は、単なるコストではなく「取引を獲得するための営業資産」として捉え直すことができるのです。特に、大企業との取引を目指す中小企業にとっては、差別化要因になり得ます。

UTM導入で多層防御を実現した事例

UTM(Unified Threat Management:統合脅威管理)は、複数のセキュリティ機能を1台の機器に統合したソリューション。ファイアウォール、アンチウイルス、スパムフィルター、侵入検知など、複数の対策を一つの機器で実現できます。

IT専任担当者がいない中小企業にとって、コストを抑えながら多層防御を実現する有効な選択肢です。「サイバーセキュリティお助け隊サービス」の導入企業の5割以上が「セキュリティ対策の導入が容易だった」と回答しています。

月額数万円から導入可能なサービスもあり、中小企業でも手が届く価格帯になってきています。「専門知識がないから」と諦める必要はありません。

公的なガイドラインと参考資料

セキュリティ対策を進める際に参考にしていただきたい公的なガイドラインを紹介します。いずれも無料で利用可能です。記事末尾にリンクも掲載。

IPA「中小企業の情報セキュリティ対策ガイドライン」

IPA「中小企業の情報セキュリティ対策ガイドライン」は、中小企業がセキュリティ対策に取り組む際の必読資料。「経営者編」と「実践編」から構成されており、段階的に取り組めるよう工夫されています。

特に便利なのが、付録として提供されている各種ツール。すぐに使えるハンドブックのひな形や自社診断ツールも無料でダウンロード可能です。ゼロからルールを作る必要がなく、テンプレートを自社に合わせてカスタマイズするだけで済みます。

サイバーセキュリティお助け隊サービス

経済産業省とIPAは「サイバーセキュリティお助け隊サービス」を推進しています。これは、相談窓口、システムの異常監視、緊急時の対応支援、簡易サイバー保険などをワンパッケージで安価に提供するサービス。

IT導入補助金との連携もあり、導入コストの一部を補助金でまかなうことも可能です。「何から始めればいいかわからない」という企業にとって、最初の一歩として適したサービスといえるでしょう。

5分でできる!情報セキュリティ自社診断

「5分でできる!情報セキュリティ自社診断」は、25個の診断項目に答えることで自社のセキュリティ対策状況を簡単に把握できるツール。回答するだけで、どの分野が弱いのかが可視化されます。

まずは費用をかけずにできることから始めてみるのも有効でしょう。現状を把握することで、優先的に取り組むべき課題が明確になります。

まとめ:ルールと仕組みの両輪で会社を守る

AI導入が進む中、情報漏洩のリスクも新たな形で高まっています。しかし、恐れて立ち止まるのではなく、適切な対策を講じながら前に進むことが、これからの時代を生き抜く中小企業には求められます。

基礎編で作ったルールは、セキュリティ対策の土台。しかしルールだけでは不十分です。「ルールは破られる」という前提に立ち、入力ログの監査、機密情報の自動検知、社員別モニタリングといった「仕組み」による防御を加えることで、より強固なセキュリティ体制を構築できます。

そして仕組みを支えるのは人。継続的な社内教育を通じて、社員一人ひとりのセキュリティ意識を高めていく。技術と人、両面からのアプローチが、会社を守る力になるのです。

「何から始めればいいかわからない」という社長も、まずはIPAのガイドラインを読むことから。そして自社の現状を診断し、優先順位をつけて一つずつ対策を進めていく。完璧を目指すより、できることから着実に始めることが大切です。御社のAI活用が、安全かつ効果的に進むことを願っています!

出典・参考資料

- IPA「中小企業の情報セキュリティ対策ガイドライン」

- IPA「2024年度 中小企業における情報セキュリティ対策に関する実態調査報告書」

- 経済産業省「中小企業の実態判明 サイバー攻撃の7割は取引先へも影響」

- 中小企業庁「中小企業の情報セキュリティ」

- IPA「中小企業向け情報セキュリティ対策」

- 東京都「中小企業サイバーセキュリティ啓発事業」

- ベリーベスト法律事務所「情報漏洩の罰則・損害賠償」

関連記事:【基礎編】社長が本当に怖い「情報漏洩」から会社を守る。ルールの作り方

▼このブログ記事の内容を図解したインフォグラフィックスです(スマホはピンチアウト操作で拡大表示できます)